위험요소

Kubernetes 워크로드의 보안 위험요소를 탐지하고 심각도별로 관리합니다.

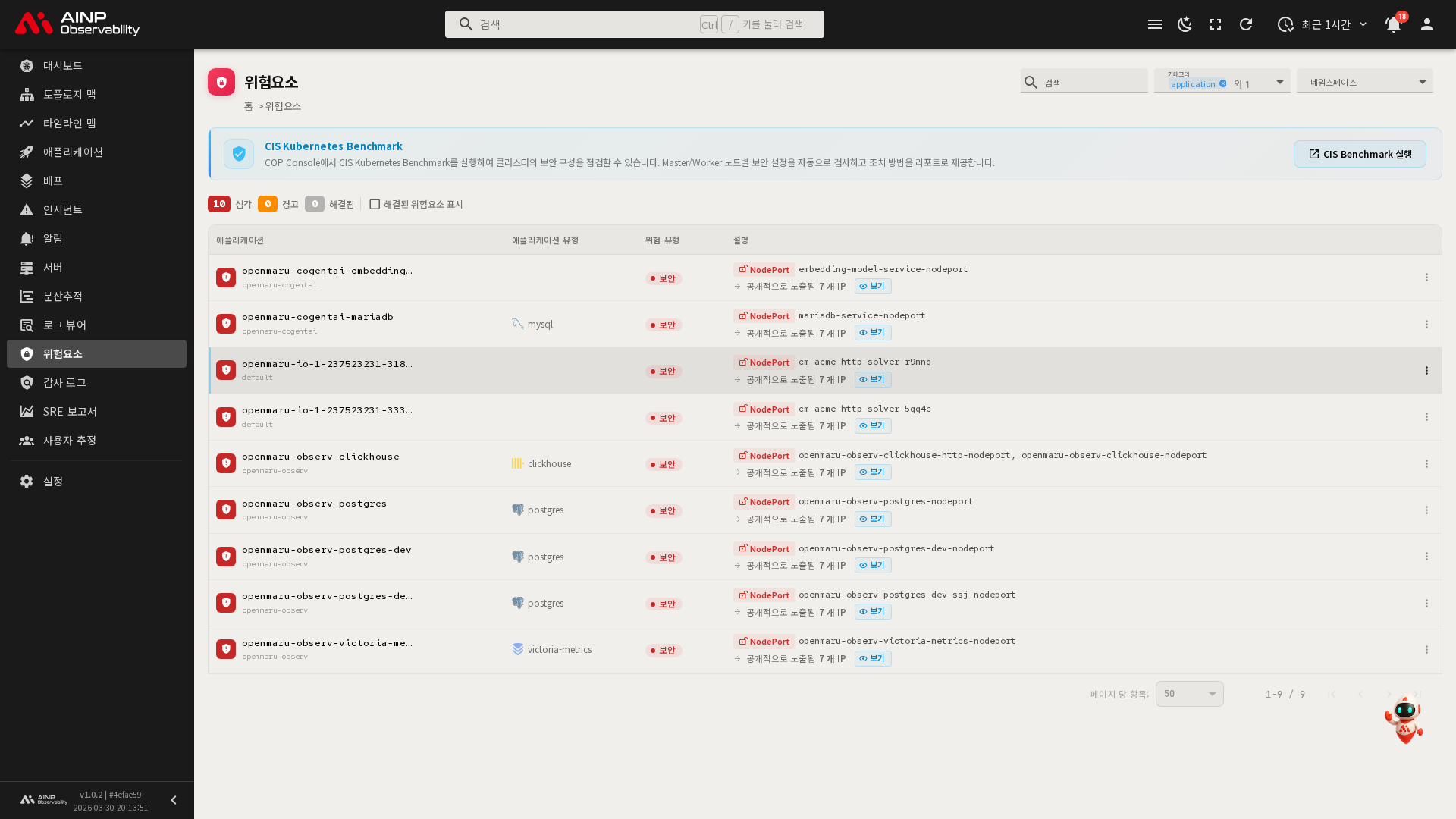

개요

위험요소 화면에서는 Kubernetes 클러스터에서 감지된 보안 위험요소를 확인하고 관리할 수 있습니다. NodePort나 LoadBalancer를 통해 공개적으로 노출된 데이터베이스, 안전하지 않은 서비스 노출 등 보안상 주의가 필요한 항목을 자동으로 탐지하여 목록으로 제공합니다.

각 위험요소는 심각도(Severity)에 따라 심각(Critical), 경고(Warning) 두 단계로 분류됩니다. 이미 조치를 완료했거나 허용 가능한 항목은 해결됨(Dismissed) 상태로 전환하여 관리할 수 있습니다.

좌측 사이드바에서 위험요소 메뉴를 클릭하여 이 화면에 접근합니다.

화면 구성

위험요소 화면은 위에서 아래로 CIS Kubernetes Benchmark 배너, 심각도별 요약, 위험요소 테이블 순서로 구성됩니다.

CIS Kubernetes Benchmark 배너

화면 상단에 CIS Kubernetes Benchmark 안내 배너가 표시됩니다. CIS Benchmark는 CIS(Center for Internet Security)에서 제공하는 Kubernetes 보안 구성 점검 표준입니다.

배너에는 다음 정보가 포함됩니다.

- 제목: CIS Kubernetes Benchmark

- 설명: COP Cluster의 CIS Benchmark 기능과 연동하여 클러스터의 보안 구성을 점검할 수 있습니다. Master/Worker 서버별 보안 설정을 자동으로 검사하고 조치 방법을 리포트로 제공합니다.

- CIS Benchmark 실행 버튼: 클릭하면 COP Cluster의의 Kubernetes Benchmark 페이지가 새 탭에서 열립니다.

참고: CIS Benchmark 실행 버튼은 COP Cluster의이 연결된 환경에서만 표시됩니다.

심각도별 요약

배너 아래에 심각도별 위험요소 수가 요약 스트립으로 표시됩니다. 각 심각도 항목 옆에 해당 건수가 배지 형태로 표시되어 전체 현황을 한눈에 파악할 수 있습니다.

| 심각도 | 설명 | 색상 |

|---|---|---|

| 심각(Critical) | 즉각 조치가 필요한 높은 위험 수준의 항목 | 빨간색 |

| 경고(Warning) | 주의가 필요한 중간 위험 수준의 항목 | 주황색 |

| 해결됨(Dismissed) | 사용자가 확인 후 해결 처리한 항목 | 회색 |

기본적으로 해결된 위험요소는 목록에서 숨겨집니다. 요약 영역 오른쪽의 해결된 위험요소 표시 체크박스를 활성화하면 해결 처리된 항목도 목록에 함께 표시됩니다.

팁: 활성 위험요소가 없고 해결된 위험요소만 있는 경우, 해결된 항목이 자동으로 표시됩니다.

위험요소 테이블

탐지된 위험요소가 테이블 형식으로 표시됩니다.

| 컬럼 | 설명 |

|---|---|

| 애플리케이션 | 위험요소가 탐지된 애플리케이션 이름과 네임스페이스(Namespace). 심각도에 따라 아이콘 색상이 다르게 표시됩니다. 클릭하면 해당 애플리케이션 상세 페이지로 이동합니다. |

| 애플리케이션 유형 | 애플리케이션의 기술 유형 아이콘과 이름 (예: PostgreSQL, MySQL 등) |

| 위험 유형 | 위험요소의 심각도 분류. 심각도에 따라 색상 배지로 표시됩니다. |

| 설명 | 위험요소의 상세 내용. 노출 경로, 서비스명, 관련 IP 정보를 포함합니다. |

컬럼 헤더를 클릭하면 해당 컬럼 기준으로 정렬됩니다. 여러 컬럼을 기준으로 다중 정렬도 지원됩니다. 테이블 하단에서 페이지당 표시 건수를 10, 20, 50, 100 또는 전체 중에서 선택할 수 있습니다.

주요 기능

위험요소 확인

- 사이드바에서 위험요소 메뉴를 클릭합니다.

- 심각도별 요약에서 전체 위험요소 현황을 파악합니다.

- 테이블에서 개별 위험요소의 상세 내용을 확인합니다.

위험요소의 설명 컬럼에는 다음과 같은 노출 정보가 표시됩니다.

- NodePort: NodePort 서비스를 통해 외부에 노출된 경우. 빨간색 태그와 함께 관련 서비스명이 표시됩니다.

- LoadBalancer: LoadBalancer 서비스를 통해 외부에 노출된 경우. 파란색 태그와 함께 관련 서비스명이 표시됩니다.

- Port: 특정 포트가 노출된 경우. 포트 번호가 함께 표시됩니다.

노출된 IP 주소가 있는 경우 "공개적으로 노출됨"이라는 안내와 함께 IP 수가 표시됩니다. 보기 버튼을 클릭하면 실제 IP 주소 목록을 확인할 수 있습니다. 숨기기 버튼으로 다시 숨길 수 있습니다.

애플리케이션 필터

화면 상단 오른쪽의 애플리케이션 필터를 사용하면 특정 애플리케이션의 위험요소만 표시할 수 있습니다. 위험요소가 많을 때 관심 있는 애플리케이션의 항목만 선별하여 확인할 수 있습니다.

위험요소 해결(Dismiss) 처리

탐지된 위험요소가 실제 운영 환경에서 허용 가능한 경우, 해결 처리를 통해 관리할 수 있습니다.

- 해결 처리할 위험요소 행의 우측 끝 액션 메뉴 버튼(⋮)을 클릭합니다.

- 해결 사유를 선택합니다.

| 해결 사유 | 의미 |

|---|---|

| 이 프로젝트에 대해 허용 가능 | 해당 프로젝트에서 허용 가능한 위험으로 판단한 경우 |

| 네트워크 정책에 의해 제어됨 | 네트워크 정책으로 접근이 제한되어 실질적 위험이 없는 경우 |

해결된 항목에는 해결한 사용자, 해결 시각, 해결 사유가 표시되며, 설명 영역이 반투명하게 표시됩니다.

참고: 네트워크 정책에 의해 제어됨 옵션은 네트워크 노출이 있는 위험요소에만 표시됩니다.

위험요소 재활성화

해결 처리한 위험요소를 다시 활성 상태로 되돌릴 수 있습니다.

- 해결된 위험요소 표시 체크박스를 활성화하여 해결된 항목을 표시합니다.

- 재활성화할 항목의 우측 끝 액션 메뉴 버튼(⋮)을 클릭합니다.

- 활성화를 선택하면 해당 항목이 다시 활성 위험요소로 전환됩니다.

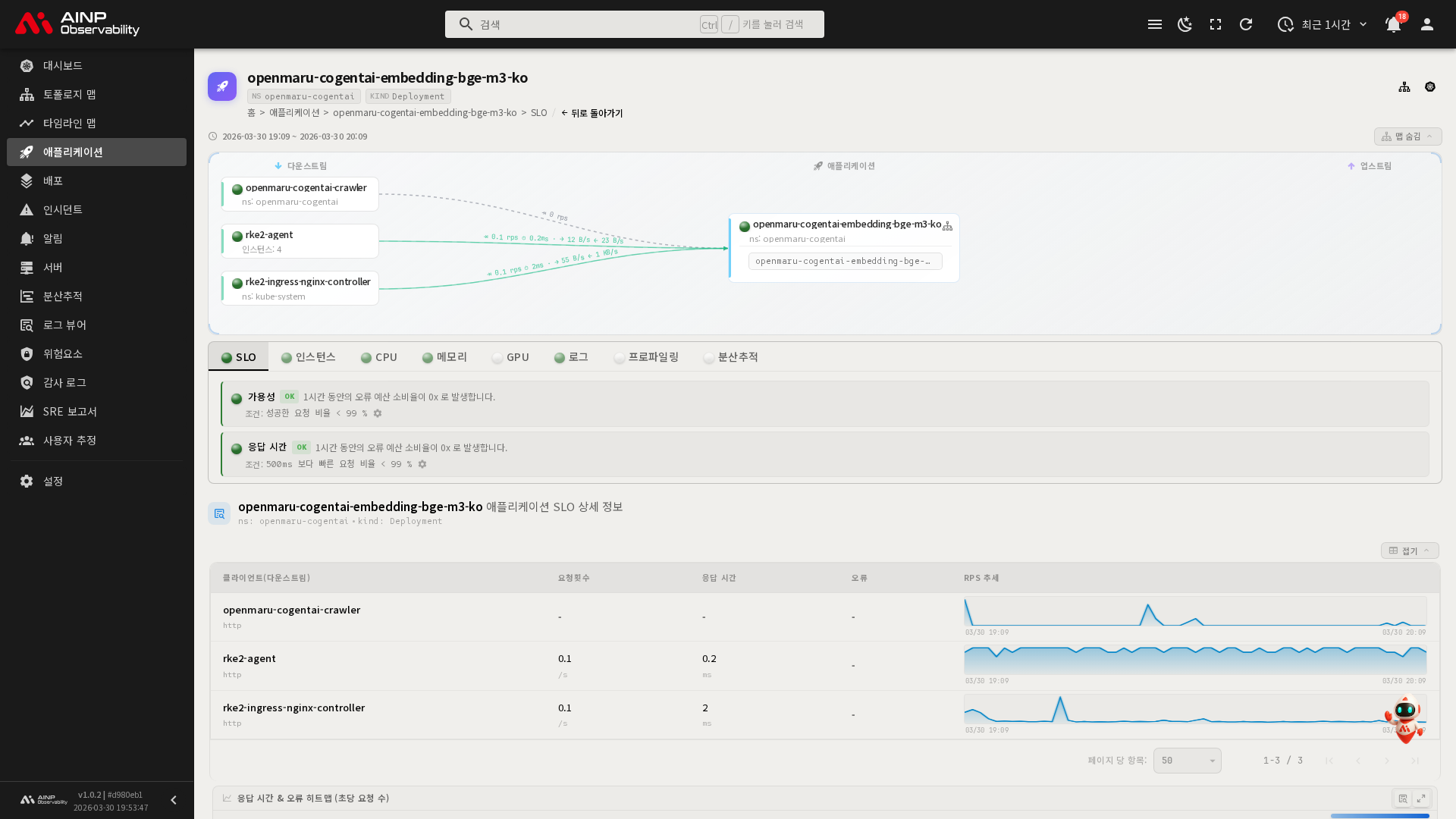

애플리케이션 상세로 이동

위험요소 테이블의 애플리케이션 컬럼에 있는 이름을 클릭하면 해당 애플리케이션의 상세 페이지로 이동합니다. 상세 페이지에서 해당 애플리케이션의 메트릭, 로그 등을 확인하여 위험요소의 영향 범위를 파악할 수 있습니다.

위험요소 관리 워크플로

위험요소를 효과적으로 관리하려면 다음 단계를 따릅니다.

- 현황 파악: 심각도별 요약에서 심각(Critical) 건수를 먼저 확인합니다.

- 우선순위 결정: 심각 수준의 위험요소를 우선적으로 검토합니다.

- 상세 확인: 각 위험요소의 노출 경로와 영향받는 서비스를 파악합니다.

- 조치 또는 해결 처리: 실제 보안 조치가 필요한 항목은 조치 후 해결 처리하고, 허용 가능한 항목은 사유를 선택하여 해결 처리합니다.

- CIS Benchmark 실행: COP Cluster에서 CIS Kubernetes Benchmark를 실행하여 클러스터 전체의 보안 구성을 점검합니다.

- 정기 점검: 해결된 위험요소를 포함하여 정기적으로 전체 목록을 검토합니다.