CIS 벤치마크

COP Console은 CIS(Center for Internet Security) Kubernetes Benchmark 결과를 시각적으로 확인할 수 있는 기능을 제공합니다. CIS Kubernetes Benchmark는 Kubernetes 클러스터의 보안 구성을 점검하기 위한 업계 표준 가이드라인으로, 클러스터 컴포넌트의 보안 설정이 모범 사례를 따르고 있는지 체계적으로 평가합니다.

개요

CIS 벤치마크 기능은 kube-bench 도구의 실행 결과를 콘솔에서 확인할 수 있도록 합니다. kube-bench는 CIS Kubernetes Benchmark에 정의된 보안 점검 항목을 자동으로 테스트하고 결과를 보고하는 오픈소스 도구입니다.

이 기능을 통해 다음을 수행할 수 있습니다.

- 클러스터의 전반적인 보안 준수 수준을 파악합니다.

- 실패한 점검 항목을 식별하고 권장 조치를 확인합니다.

- 보안 감사를 위한 증거 자료를 확보합니다.

- 정기적인 보안 점검 결과를 추적합니다.

Kube-bench 결과 페이지

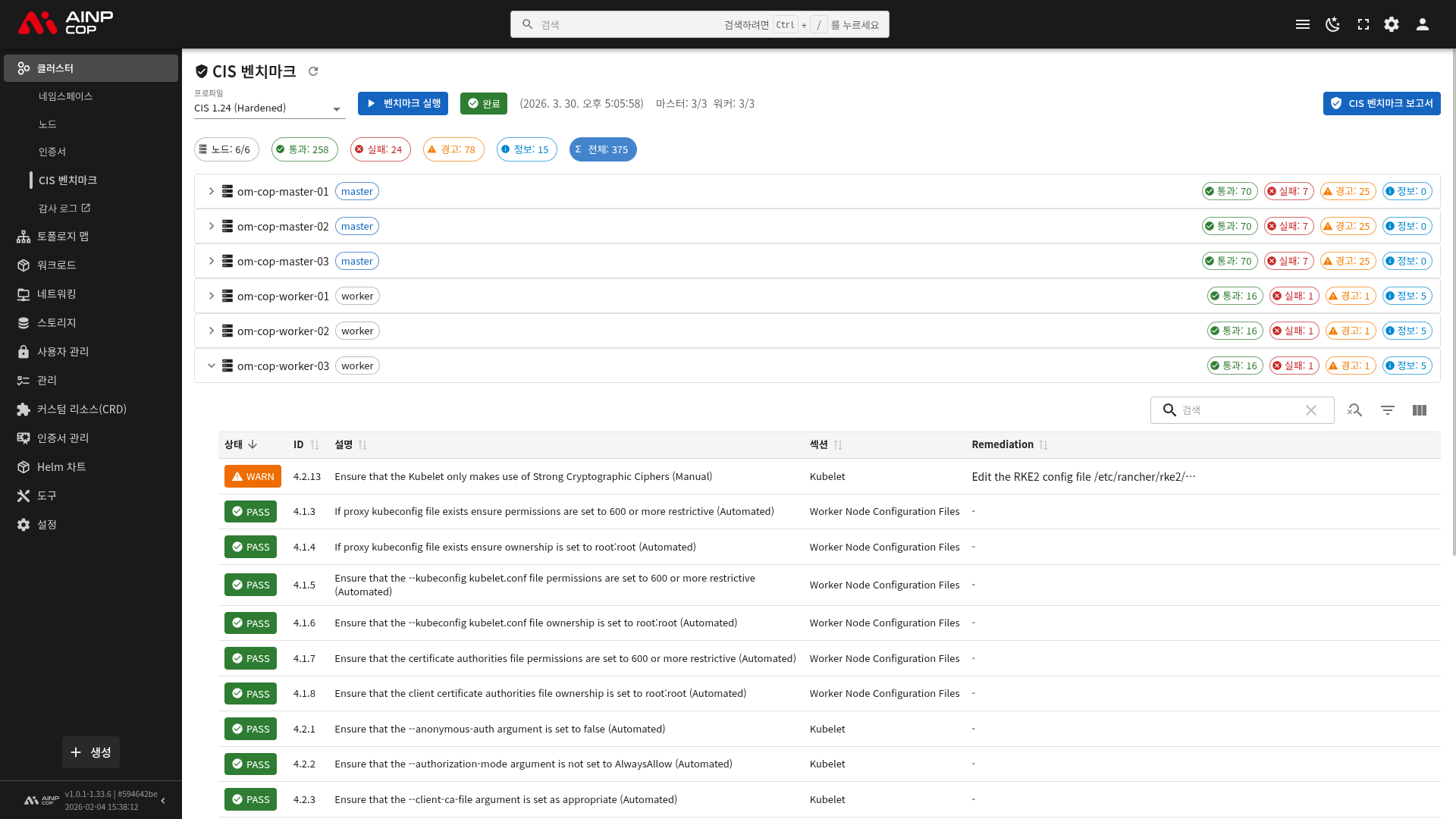

사이드바에서 클러스터 > CIS Benchmark를 선택하면 kube-bench 결과 페이지로 이동합니다.

요약 대시보드

페이지 상단에는 전체 점검 결과의 요약 정보가 표시됩니다.

- 전체 테스트 수: 실행된 총 점검 항목 수

- 통과(Pass) 수: 보안 기준을 충족한 항목 수

- 실패(Fail) 수: 보안 기준을 충족하지 못한 항목 수

- 경고(Warn) 수: 수동 확인이 필요한 항목 수

- 정보(Info) 수: 참고 정보를 제공하는 항목 수

- 준수율: 전체 테스트 중 통과한 비율

상세 결과 목록

요약 대시보드 아래에는 각 점검 항목의 상세 결과가 카테고리별로 그룹화되어 표시됩니다.

상태별 분류

각 점검 항목은 다음 상태 중 하나로 분류됩니다. 상태별로 색상이 구분되어 시각적으로 빠르게 파악할 수 있습니다.

| 상태 | 색상 | 설명 |

|---|---|---|

| Pass (통과) | 녹색 | 해당 보안 점검 항목의 기준을 충족했습니다. |

| Fail (실패) | 적색 | 해당 보안 점검 항목의 기준을 충족하지 못했습니다. 권장 조치를 확인하고 대응이 필요합니다. |

| Warn (경고) | 황색 | 자동화된 테스트로 판정할 수 없어 수동 확인이 필요합니다. |

카테고리

CIS Kubernetes Benchmark의 점검 항목은 Kubernetes 컴포넌트별로 카테고리화되어 있습니다. 각 카테고리를 펼치면 해당 카테고리의 점검 항목들이 표시됩니다.

API Server

Kubernetes API 서버의 보안 설정을 점검합니다. 인증, 인가, 암호화, 감사 로깅, 접근 제어 등 API 서버의 핵심 보안 구성을 확인합니다.

주요 점검 항목 예시는 다음과 같습니다.

- 익명 인증 비활성화 여부

- 기본 인증 사용 여부

- RBAC 인가 모드 설정 여부

- 감사 로깅 활성화 여부

- TLS 인증서 설정 상태

Scheduler

Kubernetes 스케줄러의 보안 설정을 점검합니다. 스케줄러의 인증 및 프로파일링 설정 등을 확인합니다.

Controller Manager

Kubernetes 컨트롤러 매니저의 보안 설정을 점검합니다. 서비스 계정 관리, 인증서 로테이션, 프로파일링 설정 등을 확인합니다.

etcd

etcd 데이터 저장�소의 보안 설정을 점검합니다. 클라이언트 인증서 인증, 피어 간 TLS 암호화, 데이터 암호화 설정 등을 확인합니다.

Node

워커 노드의 보안 설정을 점검합니다. kubelet의 인증/인가 설정, 파일 권한, 네트워크 설정 등을 확인합니다.

Policies

클러스터 정책 관련 보안 설정을 점검합니다. Pod Security, 네트워크 정책, RBAC 설정, 시크릿 관리, 네임스페이스 격리 등 운영 정책을 확인합니다.

각 항목의 구성

각 점검 항목은 다음 정보로 구성됩니다.

테스트 ID

CIS 벤치마크에서 정의한 고유 식별자입니다. 예를 들어 1.1.1, 1.2.6, 4.1.1 등의 형태이며, 첫 번째 숫자는 카테고리, 두 번째는 하위 섹션, 세 번째는 개별 점검 항목을 나타냅니다.

설명

점검 항목이 확인하는 보안 설정에 대한 설명입니다. 어떤 설정을 왜 확인하는지, 해당 설정이 보안에 어떤 영향을 미치는지 설명합니다.

상태

Pass, Fail, Warn 중 하나의 상태가 표시됩니다. 상태에 따라 색상 배지로 시각적으로 구분됩니다.

권장 조치

Fail 또는 Warn 상태의 항목에 대해 보안 기준을 충족하기 위해 수행해야 하는 조치를 안내합니다. 일반적으로 구성 파일의 수정 방법, 커맨드라인 인자 변경, 파일 권한 조정 등 구체적인 조치 내용이 포함됩니다.

결과 활용

보안 개선 우선순위 설정

Fail 상태의 항목을 우선적으로 확인하고, 카테고리별로 실패 항목 수를 비교하여 개선 우선순위를 설정합니다. API Server와 etcd 카테고리의 실패 항목은 일반적으로 높은 우선순위로 처리하는 것이 좋습니다.

정기 점검

CIS 벤치마크를 정기적으로 �실행하여 클러스터 보안 상태의 변화를 추적합니다. 클러스터 업그레이드나 설정 변경 후에는 반드시 재점검하여 새로운 보안 문제가 발생하지 않았는지 확인합니다.

예외 관리

조직의 환경에 따라 일부 점검 항목이 해당되지 않을 수 있습니다. 이러한 항목은 사유를 문서화하고, Warn 상태의 항목과 함께 정기적으로 검토합니다.